サイバー攻撃のニュースを見ていると、「マルウェア」や「不正通信」という言葉を耳にすることがあります。では、その攻撃はどのようにして遠隔から動かされているのでしょうか。鍵を握るのが、攻撃の指示を出す“司令塔”ともいえる C2サーバ です。この記事では、マルウェアとC2サーバの関係、そして不正通信がどのように行われるのかを図解を交えながら整理します。仕組みが見えてくると、サイバー攻撃の構造もぐっと理解しやすくなります。

サイバー攻撃の“司令塔”「C2サーバ」

パソコンやネットワークを狙うサイバー攻撃は、単独のプログラムだけで動くわけではありません。感染した端末と外部サーバが通信し、そこから指示を受け取ることで攻撃が成立します。その中心にあるのが、攻撃をコントロールする「C2サーバ」です。

サイバー攻撃はどう動いているのか

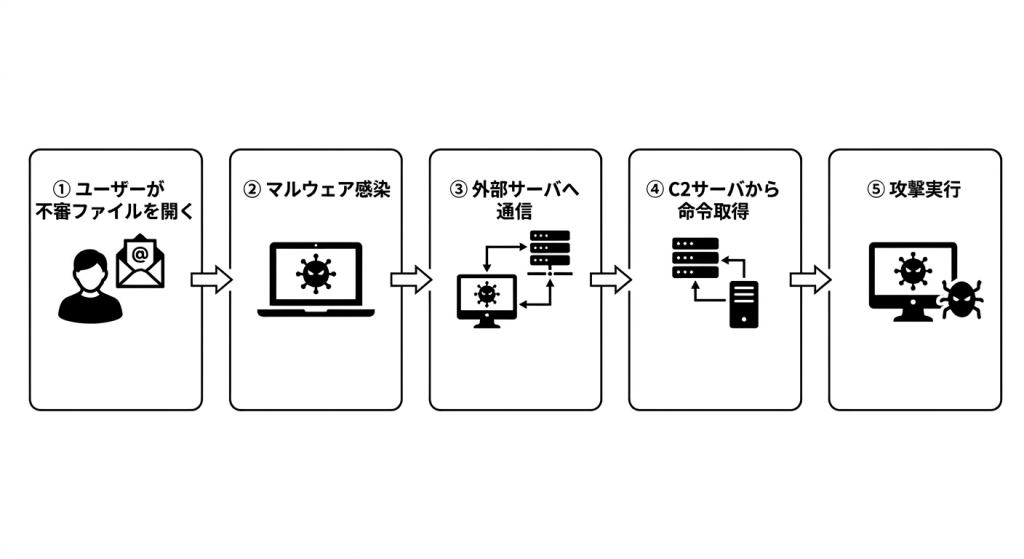

サイバー攻撃は、次のような構造で動いています。

| 役割 | 何をするか |

|---|---|

| 攻撃者 | 攻撃の指示を出す |

| C2サーバ | 指示を中継・管理する |

| 感染PC | 命令を受けて動く |

攻撃者が直接パソコンを操作するわけではありません。外部に設置されたサーバを経由して、感染した端末に指示が送られます。これにより遠隔操作が可能になります。

攻撃は「通信」で成立する

サイバー攻撃を理解するうえで欠かせないポイントがあります。

それは 通信 です。

パソコンがマルウェアに感染すると、外部のサーバへ通信を行うことがあります。その通信によって次のような処理が可能になります。

- 攻撃の指示を受け取る

- 情報を送信する

- 追加のマルウェアをダウンロードする

攻撃が継続するかどうかは、この通信に大きく依存しています。

外から侵入するわけではない

よくあるイメージは「外部から直接パソコンを操作する」というものです。

実際には少し違います。

多くの攻撃では次の流れになります。

- 不審なファイルやリンクがきっかけで感染

- 感染端末が外部サーバへ通信

- サーバから指示を受け取る

- 指示に従って動作

つまり、内部の端末が外部へ通信することで攻撃が進行します。

C2サーバとは何をするサーバなのか

C2サーバは Command and Control(コマンド&コントロール)サーバ の略です。

名前の通り、命令と制御を行う役割を持っています。

C2サーバの役割

C2サーバにはいくつかの機能があります。

- 感染端末の管理

- 攻撃の指示送信

- 情報の回収

- 攻撃プログラムの配布

攻撃者にとっては、感染端末を一括管理するための「操作センター」のような存在です。

なぜサーバが必要なのか

もし攻撃者が感染PCへ直接アクセスしようとすると、すぐに検知される可能性があります。

そこで間にサーバを置き、通信を経由して操作します。

この仕組みには次の利点があります。

| 目的 | 内容 |

|---|---|

| 匿名性 | 攻撃者の場所を隠せる |

| 管理 | 多数の感染端末を一括管理 |

| 柔軟性 | 攻撃内容を後から変更可能 |

攻撃の仕組みは、こうした構造で組み立てられています。

マルウェアと通信の関係

マルウェアは単体ではできることが限られています。

通信が加わることで、本格的な攻撃が成立します。

マルウェアの役割

マルウェアは、感染した端末で次のような働きをします。

- C2サーバへ通信

- 命令の受信

- 攻撃の実行

言い換えると、マルウェアは「実行役」です。

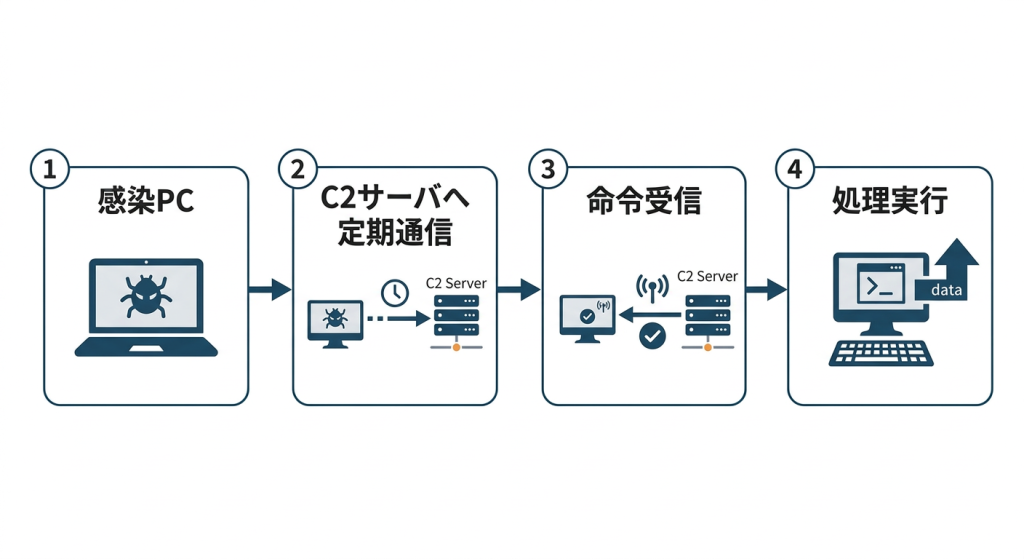

定期的に通信する仕組み

感染した端末は、一定間隔でC2サーバへ通信することがあります。

この通信は ビーコニング(Beaconing) と呼ばれます。

特徴は次の通りです。

- 一定の時間ごとに通信する

- 小さな通信を繰り返す

- 普通の通信に紛れることがある

このような通信によって、攻撃者は感染端末の状態を確認できます。

マルウェアとC2通信の関係

役割を整理すると次のようになります。

| 要素 | 役割 |

|---|---|

| マルウェア | 感染端末で動作するプログラム |

| C2サーバ | 命令を管理するサーバ |

| 不正通信 | 両者をつなぐ通信 |

この3つが組み合わさることで、遠隔操作型の攻撃が成立します。

なぜ攻撃者は遠隔操作を行うのか

サイバー攻撃は、一度の侵入で終わるものではありません。感染した端末を遠隔操作しながら状況を見て攻撃を進めていく構造が一般的です。そのため、攻撃者にとって遠隔操作の仕組みは重要な役割を持っています。

サイバー攻撃が遠隔操作型になった理由

かつてのコンピュータウイルスは、単体で拡散するものが中心でした。

現在は少し違います。

攻撃は段階的に進みます。

- 侵入

- 通信

- 情報取得

- 攻撃実行

この流れを管理するため、遠隔操作の仕組みが必要になります。

攻撃のコントロール性

遠隔操作があると、攻撃者は状況を見ながら行動を変えられます。

たとえば次のような判断です。

- 情報収集だけ行う

- ネットワークを広げる

- 別の攻撃を実行する

この柔軟性が攻撃の特徴です。

攻撃者が求める3つの機能

遠隔操作型の攻撃では、次の3つが重要になります。

| 機能 | 内容 |

|---|---|

| 管理 | 感染端末の状況確認 |

| 指示 | 攻撃内容の送信 |

| 回収 | 情報の収集 |

この3つをまとめて実現する仕組みがC2サーバです。

感染端末の管理

攻撃者は、どの端末が感染しているかを把握します。

通信を通じて次の情報を取得できます。

- OS情報

- IPアドレス

- ネットワーク構成

これにより攻撃対象を選ぶことができます。

攻撃の指示送信

C2サーバからは様々な命令を送ることができます。

例えば

- ファイルのダウンロード

- キーログ取得

- 情報送信

遠隔操作があることで、攻撃内容を後から変更できます。

情報の回収

攻撃の目的の一つが情報取得です。

取得された情報は通信を通じて送信されます。

- 認証情報

- ファイル

- システム情報

こうしたデータはC2サーバへ集められます。

ボットネットという仕組み

遠隔操作の仕組みが発展すると、複数の感染端末をまとめて管理する形になります。

この構造は ボットネット と呼ばれます。

ボットネットの基本構造

ボットネットは次のような構造です。

攻撃者

↓

C2サーバ

↓

感染端末(多数)

感染端末は「ボット」と呼ばれます。

ボットネットでできること

複数の端末を同時に操作できるため、次のような用途があります。

- 大量アクセス攻撃

- 情報収集

- スパム送信

攻撃者にとっては大規模なネットワークになります。

通信がすべての鍵になる

遠隔操作型の攻撃では、通信が中心になります。

感染した端末とC2サーバが通信することで、攻撃は継続的に実行されます。

サイバー攻撃の構造を理解するうえで、

マルウェアと通信の関係 は重要なポイントです。

図でつかむ ― マルウェアとC2サーバの関係

マルウェアとC2サーバの関係は、図で見ると理解しやすくなります。攻撃は単体のプログラムではなく、通信によって成立する仕組みです。感染した端末と外部サーバのやり取りを整理すると、サイバー攻撃の構造がすっきり見えてきます。

攻撃の全体像をシンプルに整理する

サイバー攻撃の基本構造はとてもシンプルです。

役割ごとに分けると次のようになります。

攻撃者はC2サーバへ指示を送り、

C2サーバが感染端末へ命令を配信します。

感染した端末はその命令を実行する役割を持っています。

それぞれの役割

| 要素 | 役割 |

|---|---|

| 攻撃者 | 攻撃内容を決める |

| C2サーバ | 命令を管理し配信する |

| マルウェア | 感染端末で動作し命令を実行 |

この構造を理解すると、サイバー攻撃の動きが見えやすくなります。

マルウェアは「実行役」

マルウェアは攻撃そのものではなく、命令を実行するプログラムです。

例えば次のような動きを行います。

- C2サーバへ通信する

- 命令を取得する

- 情報を送信する

- 追加プログラムを取得する

攻撃の中心は通信にあります。

C2サーバは「指令センター」

C2サーバは攻撃を管理するサーバです。

主な機能

- 感染端末の管理

- 命令配信

- 情報回収

- 攻撃の制御

この仕組みによって遠隔操作が可能になります。

感染後に起きる通信の流れ

マルウェアに感染すると、端末は外部サーバと通信します。

一般的な流れは次のようになります。

不審ファイルの実行

メール添付やダウンロードファイルなどがきっかけになります。

マルウェアの起動

端末にプログラムが配置され、バックグラウンドで動作します。

外部通信の開始

感染端末がC2サーバへ接続します。

命令の受信

攻撃内容が送られます。

攻撃の実行

情報送信や追加プログラムの取得が行われます。

ビーコニングという通信

感染端末は一度だけ通信するわけではありません。

一定間隔で通信を繰り返すことがあります。

この通信は ビーコニング(Beaconing) と呼ばれます。

ビーコニングの特徴

- 一定時間ごとに通信

- 小さな通信を繰り返す

- 同じサーバへ接続

なぜ定期通信を行うのか

目的はいくつかあります。

- 感染端末の状態確認

- 新しい命令の取得

- 情報送信

通信を通じて攻撃が継続します。

通信のイメージ

このような通信が繰り返されることで、攻撃者は端末を遠隔操作できます。

攻撃の仕組みとセキュリティ対策

サイバー攻撃の構造を理解すると、セキュリティ対策の考え方も整理しやすくなります。マルウェア、C2サーバ、不正通信という関係が見えると、ネットワークのどこに注目すればよいかがはっきりします。

攻撃の構造を理解する意味

サイバー攻撃は侵入だけで完結するものではありません。

通信が継続することで攻撃が成立します。

そのため、攻撃を理解する際には次の視点が役立ちます。

- どのような通信が行われるか

- どこへ接続しているか

- どのくらいの頻度で通信しているか

通信の構造を見ることで、攻撃の流れが把握しやすくなります。

ネットワーク監視の視点

ネットワーク監視は、通信の状態を確認するための仕組みです。

監視で見るポイント

| 観点 | 内容 |

|---|---|

| 接続先 | 通信しているサーバ |

| 頻度 | 通信の間隔 |

| データ量 | 通信量の変化 |

こうした情報を確認することで、通常とは異なる通信パターンに気づきやすくなります。

通信ログの活用

通信はログとして記録されます。

ログから確認できる主な情報は次の通りです。

- 接続先IP

- 通信時間

- 通信量

こうしたデータを整理すると、ネットワークの状態を把握できます。

セキュリティ教育にも役立つ

攻撃の仕組みを知ると、セキュリティの理解が深まります。

仕組みが見えると理解しやすい

例えば次のような内容は図で説明すると分かりやすくなります。

- マルウェアの動き

- 不正通信の仕組み

- C2サーバの役割

技術的な内容も、流れを整理すると理解しやすくなります。

日常業務と関係するポイント

サイバー攻撃の入り口は、日常の操作に関係することがあります。

- メール添付

- ダウンロードファイル

- 外部リンク

こうした操作と攻撃の仕組みを結びつけて理解しておくと、セキュリティ意識も高まります。

企業ネットワークへの侵入の流れとは

企業のネットワークに対するサイバー攻撃は、突然すべてが起きるわけではありません。侵入から情報取得、攻撃の実行まで、段階的に進みます。マルウェアとC2サーバの通信がどのタイミングで関わるのかを整理すると、実際の攻撃の流れが理解しやすくなります。

企業ネットワーク侵入のよくある流れ

企業ネットワークへの侵入は、いくつかの段階に分かれます。典型的な流れを整理すると次のようになります。

| 段階 | 内容 |

|---|---|

| 初期侵入 | 不審なメールやファイルなどから侵入 |

| マルウェア設置 | 端末にプログラムが配置される |

| C2通信開始 | 外部サーバと通信 |

| 情報収集 | ネットワーク構成などを確認 |

| 攻撃実行 | 情報取得や追加攻撃 |

侵入した後すぐに攻撃が始まるわけではなく、通信を通じて状況を確認しながら進行します。

初期侵入のきっかけ

侵入の入り口にはさまざまなパターンがあります。

- メール添付ファイル

- ダウンロードファイル

- 外部リンク

- 脆弱性のあるソフトウェア

この段階でマルウェアが端末に入り込みます。

C2通信の開始

マルウェアが起動すると、外部のC2サーバと通信します。

この通信により、攻撃者は感染端末を把握できます。

通信によって取得される情報には次のようなものがあります。

- OS情報

- IPアドレス

- ネットワーク構成

こうした情報をもとに攻撃の方向が決まります。

情報を狙う攻撃の流れ

情報窃取型の攻撃では、ネットワーク内部の情報を集めることが目的になります。

取得対象となる情報

企業のネットワークには多くの重要情報があります。

- 認証情報

- 業務データ

- 顧客情報

- システム設定情報

マルウェアはこれらの情報を収集し、通信を通じて外部へ送信することがあります。

情報送信の仕組み

取得された情報はC2サーバへ送られます。

通信は通常の通信に紛れるように行われることがあります。

例えば次のような方法です。

- 小さなデータ通信を繰り返す

- 定期通信に混ぜる

- 暗号化通信を利用する

通信を通じてデータが集められます。

ランサムウェア攻撃のケース

ランサムウェア攻撃でも、遠隔操作の仕組みが利用されることがあります。

ランサムウェアの流れ

一般的な流れは次のようになります。

- 初期侵入

- ネットワーク内部の調査

- 重要システムの特定

- 攻撃の実行

攻撃者は状況を確認しながら進めるため、遠隔操作が使われます。

遠隔操作が使われる理由

攻撃者は次の点を確認します。

- どの端末が重要か

- どのシステムが影響を受けるか

- 攻撃のタイミング

通信を通じて状況を把握しながら進行します。

不正通信が起こす変化とは

マルウェアとC2サーバの通信は、ネットワークの動きにも影響します。通信が続くことで、情報の移動やシステムへの影響が広がることがあります。どのような変化が起きるのかを整理しておくと、状況の理解に役立ちます。

情報が外部へ送られる可能性

マルウェアが通信する目的の一つは情報の送信です。

取得したデータを外部サーバへ送ることがあります。

送信される情報の例

企業ネットワークでは、次のような情報が扱われています。

| 情報の種類 | 内容 |

|---|---|

| 認証情報 | ID・パスワード |

| 業務データ | 社内資料 |

| 顧客情報 | 顧客管理データ |

| システム情報 | ネットワーク構成 |

こうしたデータが通信によって送信されることがあります。

通信を利用したデータ移動

情報送信は目立たない形で行われることがあります。

- 小さな通信を分割

- 長時間かけて送信

- 通常通信と混在

通信の仕組みが使われることで、データが移動します。

社内ネットワークへの広がり

侵入した端末がネットワーク内で活動することもあります。

ネットワーク内の調査

感染端末は、社内ネットワークの情報を収集することがあります。

- 接続端末の確認

- サーバの位置

- 共有フォルダ

こうした情報は攻撃の判断材料になります。

端末への影響

場合によっては複数の端末に影響が広がることもあります。

ネットワークがつながっていることで、通信の範囲も広がります。

攻撃が継続する仕組み

遠隔操作型の攻撃は、一度の動作で終わるものではありません。

通信を通じて状況確認が行われます。

継続通信の役割

C2通信には次の役割があります。

- 感染端末の確認

- 新しい命令の送信

- 情報の回収

通信が続くことで、攻撃の状態が維持されます。

攻撃の進行イメージ

侵入

↓

マルウェア設置

↓

C2通信

↓

情報収集

↓

攻撃実行

このような流れで攻撃が進みます。

通信の動きからネットワークの状態が分かる

企業のネットワークでは、日々多くの通信が行われています。その通信の記録を確認すると、システムの状態やネットワークの動きが見えてきます。ログや通信先を整理することで、ネットワークの変化にも気づきやすくなります。

通信ログをチェックする基本ポイント

通信ログはネットワークの動きを記録したデータです。

どの端末が、どこへ、いつ通信したのかが分かります。

通信ログで確認できる主な情報

| 項目 | 内容 |

|---|---|

| 接続元IP | 通信を行った端末 |

| 接続先IP | 通信先サーバ |

| 通信時間 | 接続したタイミング |

| 通信量 | データ量 |

ログを整理すると、ネットワークの動きが見えてきます。

ログ確認で注目したいポイント

通信ログを確認する際には、次のような視点が役立ちます。

- 通信先がどこか

- 通信の頻度

- 通信量の変化

こうした情報を組み合わせることで、ネットワークの状態を把握できます。

外部通信を整理すると見えること

ネットワークは日常的に外部と通信しています。

そのため、通信先を整理するだけでも状況が分かりやすくなります。

通信先を整理する方法

外部通信は次のように分類できます。

| 種類 | 例 |

|---|---|

| 業務通信 | クラウドサービス |

| システム通信 | ソフト更新 |

| 利用者通信 | Web閲覧 |

通信先を整理すると、ネットワークの利用状況が分かります。

通信の傾向を見る

ログを一定期間確認すると、通信の傾向が見えてきます。

- 毎日通信しているサーバ

- 特定時間に増える通信

- 通信量の変化

傾向を把握すると、ネットワークの動きが理解しやすくなります。

セキュリティツールを活用する

ネットワーク監視は、ツールを使うと効率よく行えます。

よく使われるセキュリティツール

企業のネットワークでは次のようなツールが使われます。

| ツール | 役割 |

|---|---|

| ファイアウォール | 通信の制御 |

| IDS / IPS | 不審な通信の検知 |

| EDR | 端末の挙動監視 |

| SIEM | ログ分析 |

ツールを組み合わせることで、ネットワークの状態を把握できます。

ツール導入のポイント

ツールの役割を整理すると使いやすくなります。

- 通信を見るツール

- 端末を見るツール

- ログをまとめるツール

それぞれの役割を理解すると、運用もしやすくなります。

仕組みを知るとセキュリティの理解が深まる

サイバー攻撃は複雑に見えますが、構造を分解すると理解しやすくなります。マルウェア、C2サーバ、不正通信という関係を整理すると、ネットワークのどこを意識すればよいかが見えてきます。

C2サーバの役割を整理する

C2サーバは、攻撃を管理するサーバです。

感染端末と通信することで、攻撃者は遠隔操作を行います。

C2サーバの主な役割

| 役割 | 内容 |

|---|---|

| 命令管理 | 攻撃内容の管理 |

| 通信管理 | 感染端末との通信 |

| 情報収集 | 取得データの回収 |

| 攻撃制御 | 攻撃タイミングの調整 |

このような役割を持つことで、攻撃の中心になります。

マルウェアと通信の関係を整理する

マルウェアは単体で動くわけではありません。

通信があることで遠隔操作が可能になります。

マルウェアの基本的な動き

マルウェアは次のような処理を行います。

- 外部サーバへ通信

- 命令の取得

- 情報の送信

通信があることで攻撃が成立します。

通信の役割

通信は次のような役割を持っています。

| 通信の目的 | 内容 |

|---|---|

| 状態確認 | 感染端末の確認 |

| 命令受信 | 攻撃指示 |

| 情報送信 | 取得データの送信 |

マルウェアとC2サーバは通信でつながっています。

仕組みを知るとネットワークの見方が変わる

サイバー攻撃の構造を理解すると、ネットワークの見方も変わります。

通信の意味が見えてくる

ネットワークには多くの通信があります。

構造を理解すると、通信の意味も整理しやすくなります。

- どの通信が業務通信か

- どの通信がシステム通信か

- どの通信が特徴的か

通信を整理することで、ネットワークの状態を把握できます。

セキュリティの理解が深まる

攻撃の仕組みを知ると、セキュリティの話も理解しやすくなります。

例えば次のような内容です。

- マルウェアの動き

- 不正通信の仕組み

- C2サーバの役割

構造を整理することで、ネットワークの理解が深まります。

よくある質問:

Q. C2サーバとは簡単に言うと何ですか?

A. C2サーバは、マルウェアに感染した端末へ命令を送るための「指令サーバ」です。攻撃者はこのサーバを通して感染端末と通信し、情報取得や追加の攻撃指示などを遠隔で行います。マルウェアと通信することで、攻撃を管理する中心的な役割を持っています。Q. マルウェアと不正通信はどのように関係していますか?

A. マルウェアは感染した端末から外部サーバへ通信を行うことがあります。この通信を通してC2サーバから命令を受け取ったり、取得した情報を送信したりします。こうした攻撃目的の通信が一般的に「不正通信」と呼ばれます。Q. 不正通信はどのように見つけることができますか?

A. ネットワークの通信ログやアクセスログを確認すると、通信先や通信頻度を把握できます。通常とは異なる通信先や一定間隔で繰り返される通信などに注目すると、ネットワークの状態を整理しやすくなります。セキュリティツールやログ分析を組み合わせることで、通信状況の把握もしやすくなります。